13E. RDS DB 인스턴스 Security Group 생성 및 설정하기

13E. RDS DB 인스턴스 Security Group 생성 및 설정하기 관련

RDS DB 인스턴스가 완전히 생성되었더라도 엔드포인트 주소로 접속이 안됩니다. Security Group에서 접속이 차단되어 있기 때문입니다.

우리는 DB 인스턴스를 생성할 때 Security Group을 기본값인 default (VPC)로 설정했습니다. default (VPC)는 모든 트래픽에 대해 Inbound가 열려있지만접속 가능한 IP 대역Source은 default 자기 자신으로 설정되어 있습니다. 즉 같은 default (VPC) Security Group 설정 안에서만 접속이 허용되므로 외부에서는 접속할 수 없습니다. 외부에서 엔드포인트 주소에 접속하려면 RDS DB 인스턴스(MySQL) 전용 Security Group을 생성합니다. 그리고 MySQL 포트(3306)를 열어줘야 합니다.

RDS DB 인스턴스용 Security Group을 생성해보겠습니다.

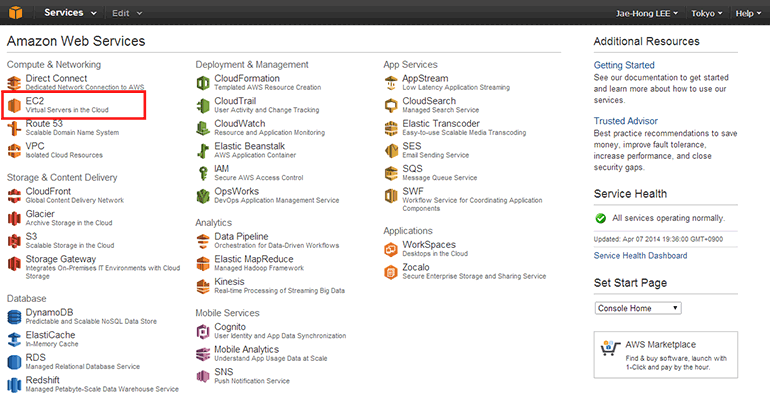

[EC2]를 클릭합니다.

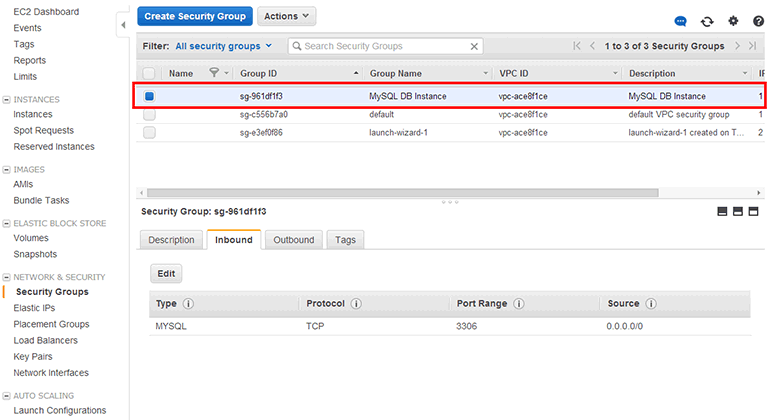

NETWORK & SECURITY → [Security Groups]를 클릭한 뒤 위쪽의 [Create Security Group] 버튼을 클릭합니다.RDS DB 인스턴스용 Security Group을 생성합니다.

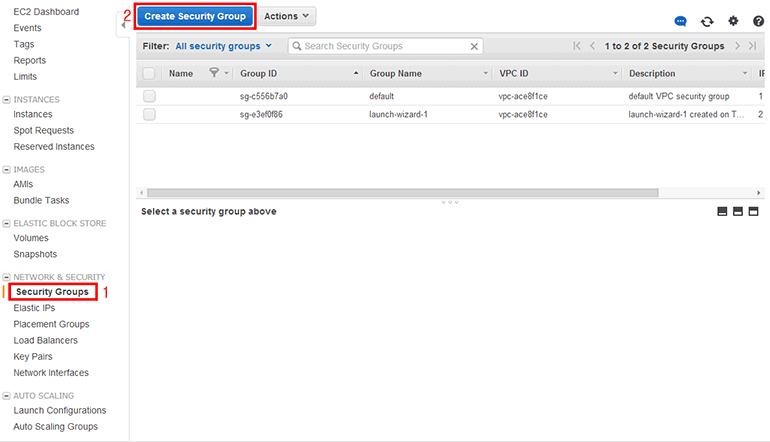

- Security group name: Security Group의 이름입니다. MySQL DB Instance를 입력합니다.

- Description: Security Group 설명입니다. MySQL DB Instance를 입력합니다.

- VPC: Security Group이 적용될 VPC입니다. 기본값 그대로 사용합니다.

[Inbound] 탭을 선택합니다 (Inbound가 기본으로 선택되어 있을 것입니다). 아래쪽 [Add Rule] 버튼을 클릭합니다. 설정이 완료되었으면 [Create] 버튼을 클릭합니다.- Type: 트래픽 종류입니다. 우리는 MySQL 포트(3306)를 열어야 하므로 MySQL을 선택합니다.

- Protocol: 프토로콜입니다. MySQL을 선택하면 자동으로 TCP가 설정됩니다.

- Port Range: 포트 번호입니다. MySQL을 선택하면 자동으로 3306이 설정됩니다.

- Source: 접속 가능한 IP 또는 IP 대역입니다. Anywhere를 선택합니다(실무에서는 My IP를 선택하여 자신의 IP만 접속할 수 있도록 설정하거나, Custom IP를 선택하여 특정 IP 대역을 설정하도록 합니다).

Oracle과 PostgreSQL의 포트 번호

MySQL과 Microsoft SQL Server는 Security Group을 생성할 때 Type에서 미리 정의된 트래픽 종류를 선택할 수 있습니다. Oracle과 PostgreSQL은 미리 정의된 것이 없으므로 Custom TCP Rule을 선택하고 포트 번호를 입력해야 합니다.

- Oracle: 1521

- PostgreSQL: 5432

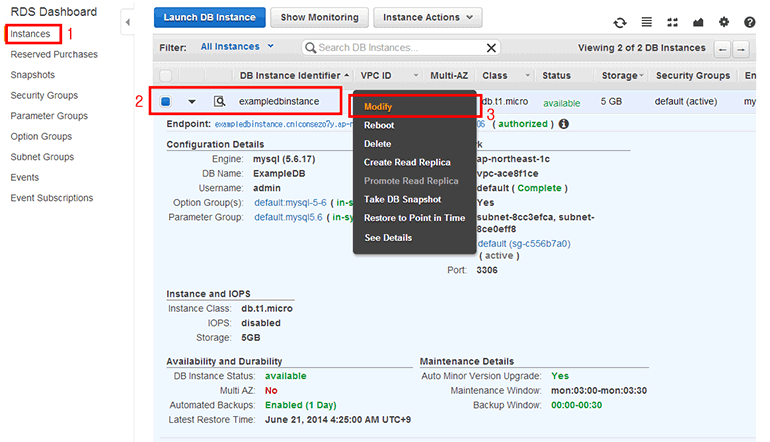

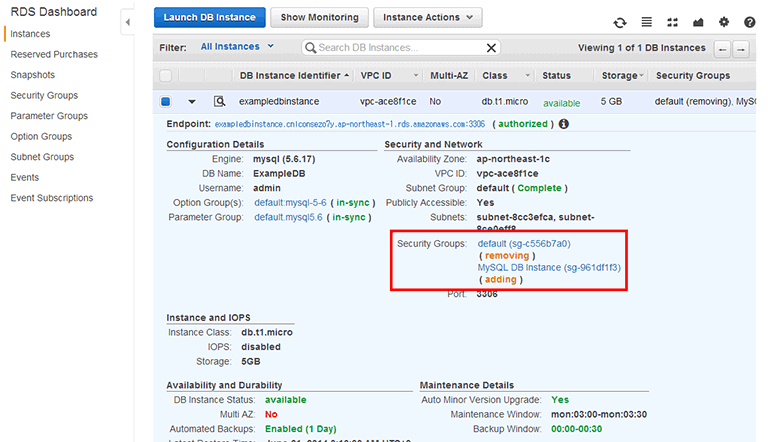

[NETWORK & SECURITY] → [Security Groups])에 MySQL DB Instance Security Group이 생성되었습니다.이제 다시 RDS DB 인스턴스 목록(Instances)으로 이동합니다. DB 인스턴스 목록([Instances])에서 DB 인스턴스(exampledbinstance)를 선택한 뒤 마우스 오른쪽 버튼을 클릭하면 팝업 메뉴가 나옵니다 (위쪽 [Instance Actions] 버튼을 클릭해도 같은 메뉴가 나옵니다).

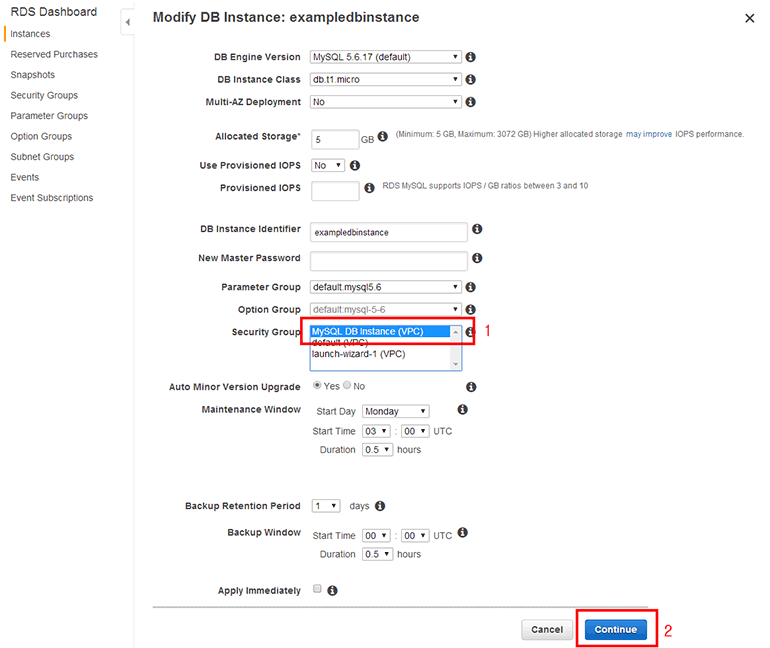

[Modify]를 클릭합니다.RDS DB 인스턴스의 설정을 변경합니다.

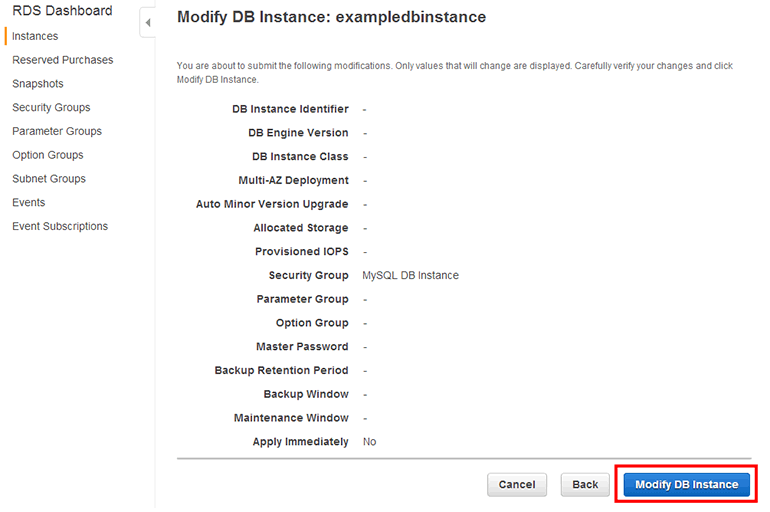

[Continue] 버튼을 클릭합니다.설정한 내용에 이상이 없는지 확인합니다.

[Modify DB Instance] 버튼을 클릭합니다.RDS DB 인스턴스 목록을 보면 exampledbinstance의 Security Group에 default가 삭제되고, MySQL DB Instance가 추가되고 있습니다.

이제 외부에서 MySQL 데이터베이스에 접속할 수 있게 되었습니다.